AWS 강의로부터 배운 VPC에 대해 복습해보고 직접 만들어보는 시간을 가졌다.

이론

VPC

Amazon Virtual Private Cloud(VPC) AWS 리소스에 경계를 설정하는 데 사용할 수 있는 네트워킹 서비스

Subnet

퍼블릭 또는 프라이빗 리소스 그룹, VPC에 있는 IP 주소의 범위

NACL

네트워크 액세스 제어 목록(Network Access Control List)

서브넷 수준에서 인바운드 및 아웃바운드 트래픽을 제어하는 가상 방화벽

(stateless)

보안그룹

Amazon EC2 인스턴스에 대한 인바운드 및 아웃바운드 트래픽을 제어하는 가상방화벽

(state)

실습

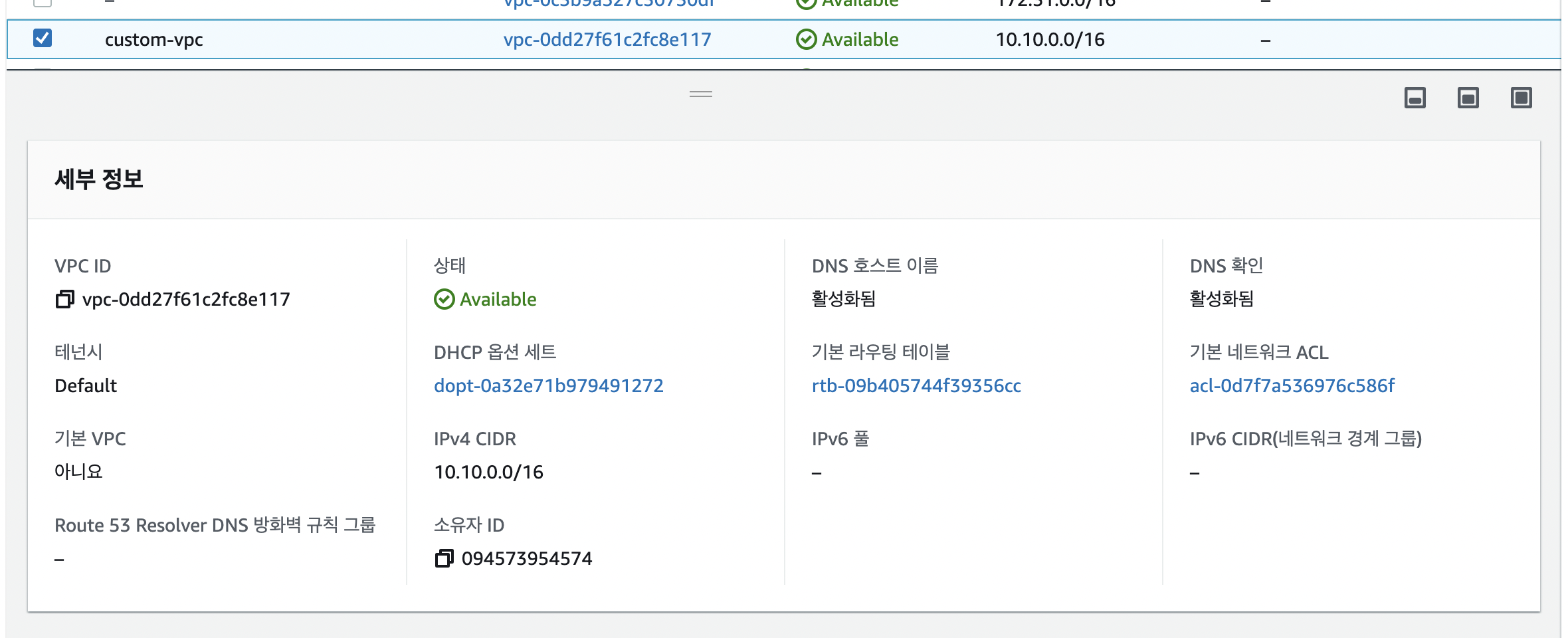

1. custom VPC 생성

새로운 VPC를 만들고 사용할 IP주소 범위를 지정한다.

- vpc 이름 : customvpc

- IPv4 CIDR 블록 : 10.10.0.0/16

☝️ 자동적으로 라우팅테이블, NACL, 보안그룹을 생성해준다.

2. subnet 생성

새로 만들 EC2가 속할 public subnet을 만든다.

- subnet 이름 : public-subnet

- IPv4 CIDR 블록 : 10.10.0.0/24

3. 인터넷 게이트웨이 생성

public traffic이 vpc로 들어올 수 있도록 게이트웨이 생성 및 연결

4. 서브넷과 게이트웨이를 연결하기 위해 Route table 설정

routing table을 서브넷과 연결 시킴

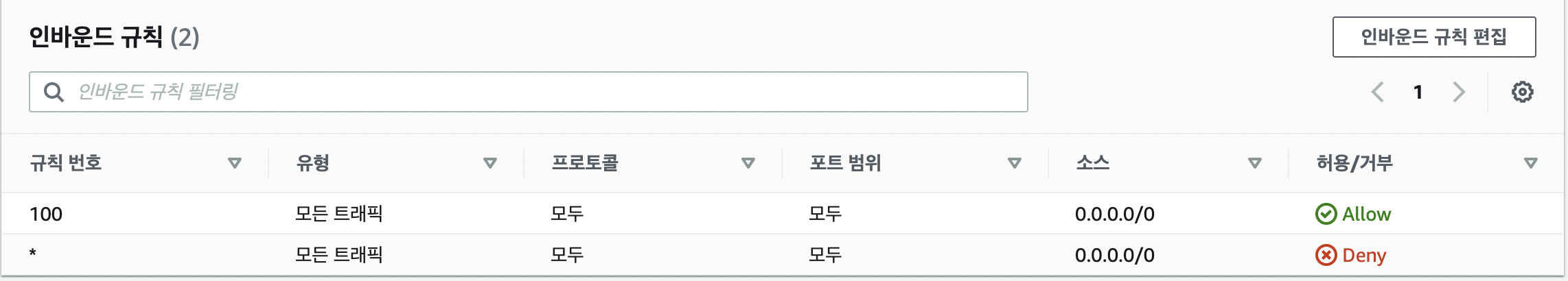

자동생성된 routing table은 기본적으로 local로만 연결하기 때문에 public traffic을 받아오기 위해 서브넷 CIDR 블록 외 모든 ip를 gateway에 연결하는 routing table 추가5. NACL 설정

서브넷의 인바운드 아웃바운드를 설정하기 위해 NACL을 수정

- 허용 port : 22, 80, 443

☝️ 규칙번호 - 보안설정은 규칙번호 순으로 규칙을 따른다.

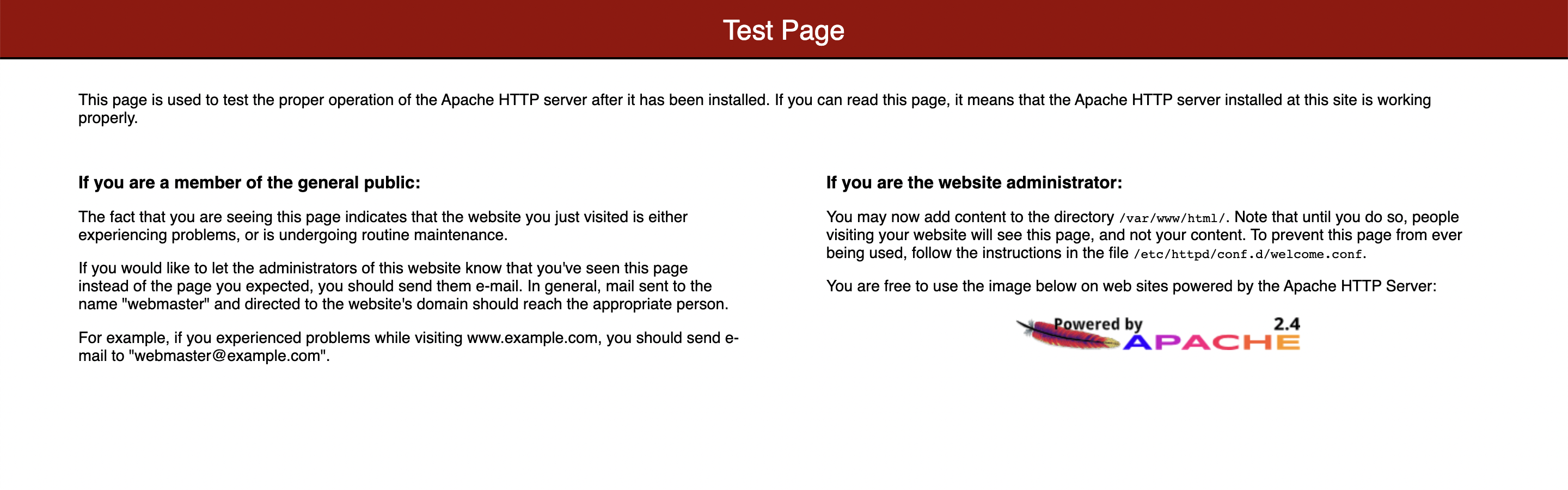

6. EC2 인스턴스 생성 후 외부에서 접속해보기

접속 성공

접속 성공

실습 2

bastion-host를 이용해 private subnet 접근하기

1. custom vpc 생성

2. public, private subnet 생성

3. 인터넷 게이트웨이 생성

4. public subnet의 routing table을 인터넷 게이트웨이와 연결

5. public subnet NACL 설정

6. EC2 인스턴스 생성

7. putty 실행

🚨 troubleshooting putty를 이용해 public subnet을 이용하는 public EC2 인스턴스에 접속할 수는 있었지만 private IPv4를 이용해서 private EC2에 접근이 되지 않았다.